Layer 2 Protocol: Address Resolution (ARP)

Địa chỉ MAC là một định danh duy nhất được gán cho mỗi card mạng (network interface / network adapter). Địa chỉ này đóng vai trò rất quan trọng trong việc nhận dạng thiết bị, truyền thông ở tầng Data Link (Layer 2) và đặc biệt là trong quá trình phân giải địa chỉ (Address Resolution).

Phân giải địa chỉ là quá trình ánh xạ một địa chỉ IP sang địa chỉ MAC, và nó được sử dụng rất phổ biến khi một thiết bị muốn giao tiếp với thiết bị khác trong cùng một mạng cục bộ (local network). Trong phần này, chúng ta tìm hiểu giao thức Layer 2 rất quan trọng: Address Resolution Protocol (ARP) và cách nó hoạt động.

Address Resolution Protocol (ARP)

Khi một thiết bị muốn giao tiếp với thiết bị khác trong cùng mạng LAN, nó cần biết địa chỉ MAC của thiết bị đích. Giao thức ARP được sinh ra để thực hiện chính xác nhiệm vụ đó.

ARP là một giao thức mạng dùng để ánh xạ địa chỉ IP sang địa chỉ MAC vật lý trong mạng cục bộ. Cơ chế ánh xạ này là cần thiết vì:

Hai loại địa chỉ này khác nhau về cấu trúc và mục đích, nên cần có một cơ chế trung gian để các thiết bị có thể “hiểu” và giao tiếp với nhau ở tầng liên kết dữ liệu.

Quy trình hoạt động của ARP (từng bước)

Đặc điểm và hạn chế của ARP

ARP không duy trì kết nối liên tục hay session giữa các thiết bị. Mỗi khi cần giao tiếp với một IP mà chưa biết MAC, thiết bị sẽ lại gửi ARP Request. Vì vậy, ARP được xem là giao thức stateless.

Trong hạ tầng mạng hiện đại, ARP tồn tại nhiều điểm yếu bảo mật nghiêm trọng:

Câu hỏi ôn tập kiến thức

Câu hỏi: Lỗ hổng bảo mật nào sau đây có liên quan đến ARP?

Các lựa chọn:

Đáp án đúng: ARP spoofing

Chia sẻ cho cộng đồng MCSA – Azure – AWS (VnPro)

ARP là một giao thức cực kỳ cơ bản nhưng rất quan trọng đối với mọi kỹ sư hệ thống, mạng, ảo hóa và cloud. Dù làm việc với on-prem, VMware, Azure hay AWS, nếu không nắm vững ARP thì rất khó hiểu sâu:

Đây là kiến thức nền tảng mà bất kỳ ai theo con đường MCSA, CCNA, Azure, AWS đều cần nắm chắc trước khi đi xa hơn.

Địa chỉ MAC là một định danh duy nhất được gán cho mỗi card mạng (network interface / network adapter). Địa chỉ này đóng vai trò rất quan trọng trong việc nhận dạng thiết bị, truyền thông ở tầng Data Link (Layer 2) và đặc biệt là trong quá trình phân giải địa chỉ (Address Resolution).

Phân giải địa chỉ là quá trình ánh xạ một địa chỉ IP sang địa chỉ MAC, và nó được sử dụng rất phổ biến khi một thiết bị muốn giao tiếp với thiết bị khác trong cùng một mạng cục bộ (local network). Trong phần này, chúng ta tìm hiểu giao thức Layer 2 rất quan trọng: Address Resolution Protocol (ARP) và cách nó hoạt động.

Address Resolution Protocol (ARP)

Khi một thiết bị muốn giao tiếp với thiết bị khác trong cùng mạng LAN, nó cần biết địa chỉ MAC của thiết bị đích. Giao thức ARP được sinh ra để thực hiện chính xác nhiệm vụ đó.

ARP là một giao thức mạng dùng để ánh xạ địa chỉ IP sang địa chỉ MAC vật lý trong mạng cục bộ. Cơ chế ánh xạ này là cần thiết vì:

- Địa chỉ IP có độ dài 32 bit

- Địa chỉ MAC có độ dài 48 bit

Hai loại địa chỉ này khác nhau về cấu trúc và mục đích, nên cần có một cơ chế trung gian để các thiết bị có thể “hiểu” và giao tiếp với nhau ở tầng liên kết dữ liệu.

Quy trình hoạt động của ARP (từng bước)

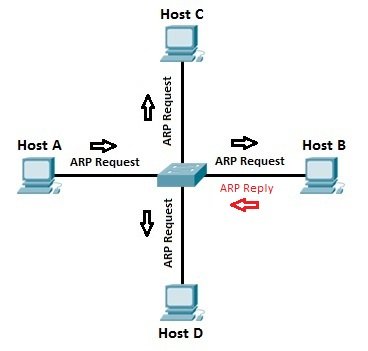

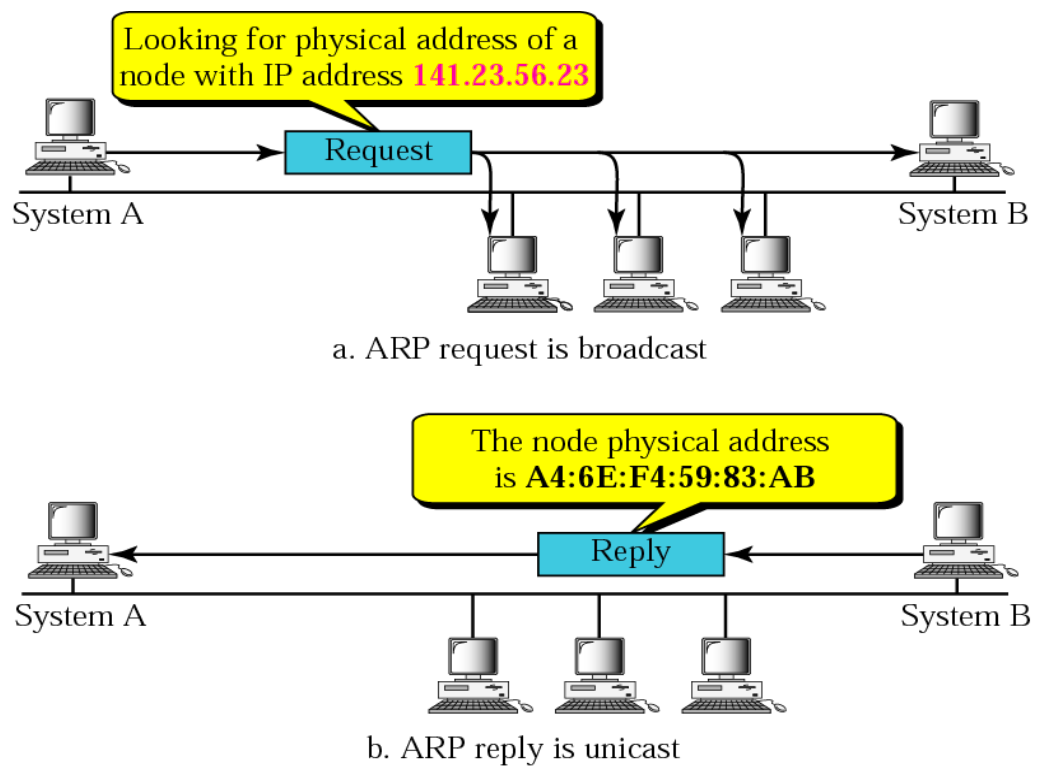

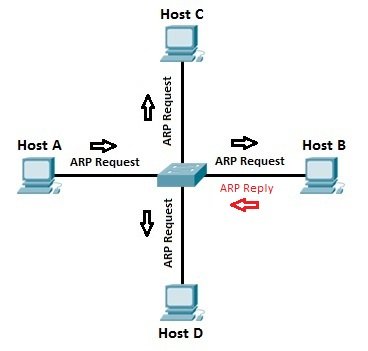

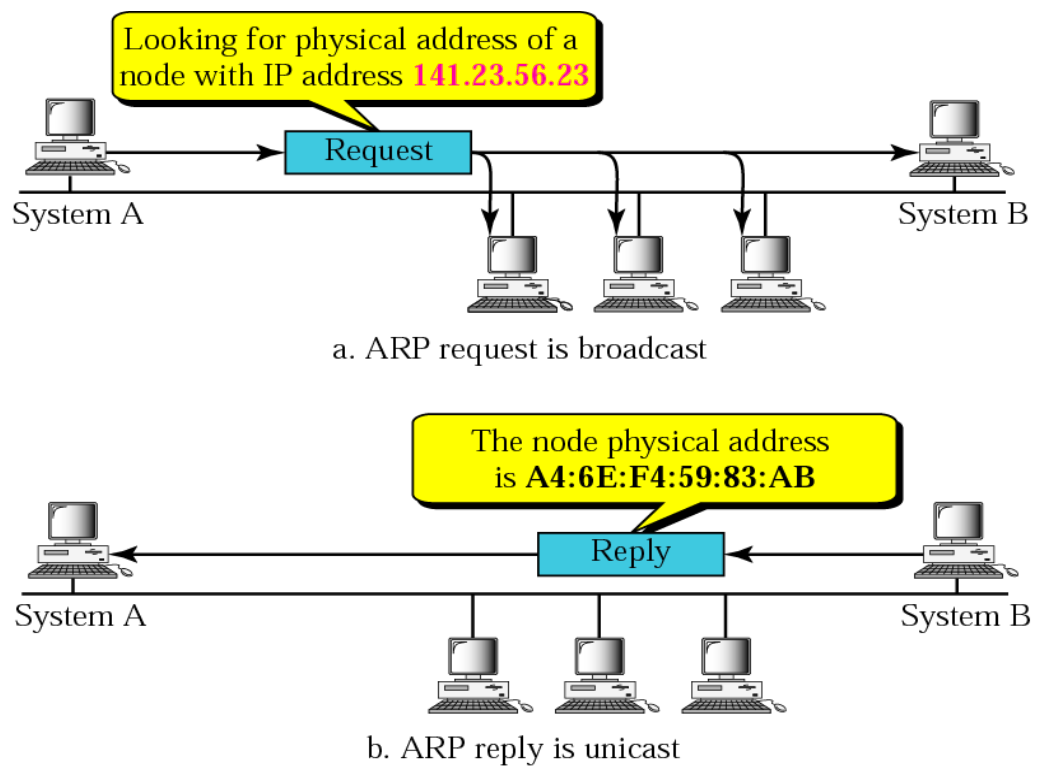

- Khi Host A muốn giao tiếp với Host B trong cùng mạng LAN, trước tiên Host A sẽ kiểm tra bảng ARP cache của mình xem đã có ánh xạ IP–MAC của Host B hay chưa.

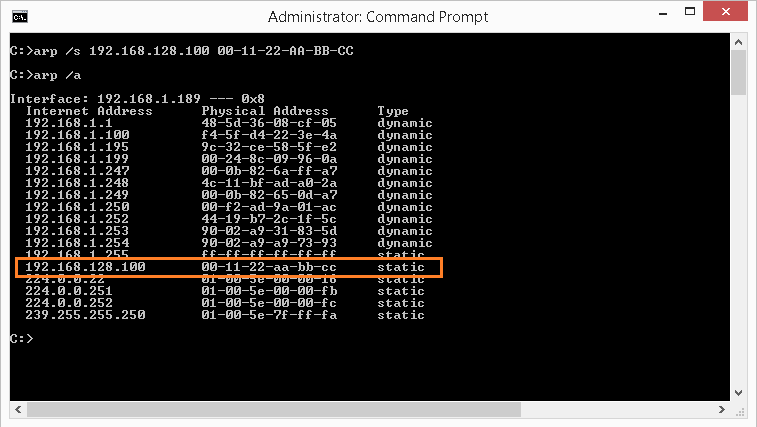

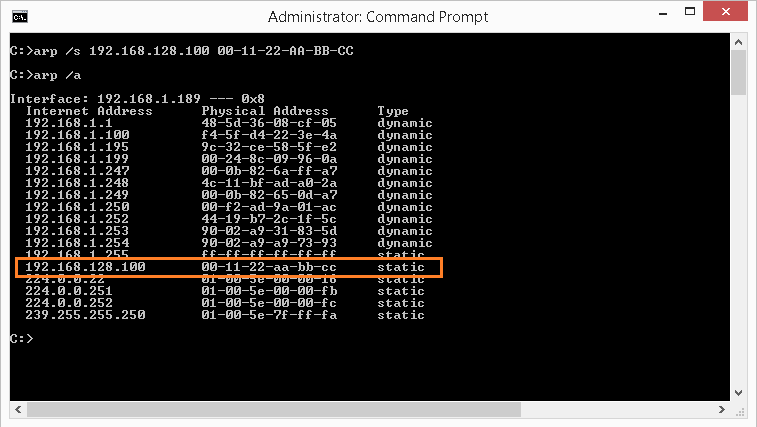

ARP cache là một bảng tạm thời lưu các cặp ánh xạ IP–MAC mà thiết bị đã học được trước đó. - Nếu không tìm thấy ánh xạ trong ARP cache, Host A sẽ gửi một ARP Request dưới dạng broadcast ra toàn bộ mạng LAN.

- Tất cả các thiết bị trong mạng đều nhận được gói ARP Request, nhưng chỉ Host B (thiết bị có IP trùng khớp) mới trả lời bằng một ARP Reply, trong đó chứa địa chỉ MAC của Host B.

- Khi nhận được ARP Reply, Host A sẽ:

- Cập nhật bảng ARP cache với ánh xạ IP–MAC mới

- Sử dụng ánh xạ này cho các lần giao tiếp tiếp theo mà không cần broadcast lại

Đặc điểm và hạn chế của ARP

ARP không duy trì kết nối liên tục hay session giữa các thiết bị. Mỗi khi cần giao tiếp với một IP mà chưa biết MAC, thiết bị sẽ lại gửi ARP Request. Vì vậy, ARP được xem là giao thức stateless.

Trong hạ tầng mạng hiện đại, ARP tồn tại nhiều điểm yếu bảo mật nghiêm trọng:

- ARP không có cơ chế xác thực, dẫn đến nguy cơ ARP Spoofing / ARP Poisoning, nơi kẻ tấn công giả mạo bản tin ARP để gán MAC của mình với IP hợp lệ.

- ARP sử dụng broadcast, gây lãng phí băng thông và có thể làm nghẽn mạng khi quy mô mạng lớn.

- Cơ chế ARP cache động có thể bị đầu độc (cache poisoning), lưu các ánh xạ IP–MAC giả mạo hoặc lỗi thời.

Câu hỏi ôn tập kiến thức

Câu hỏi: Lỗ hổng bảo mật nào sau đây có liên quan đến ARP?

Các lựa chọn:

- ARP cache segmentation fault

- ARP encryption vulnerability

- ARP spoofing

- ARP fragmentation attack

Đáp án đúng: ARP spoofing

Chia sẻ cho cộng đồng MCSA – Azure – AWS (VnPro)

ARP là một giao thức cực kỳ cơ bản nhưng rất quan trọng đối với mọi kỹ sư hệ thống, mạng, ảo hóa và cloud. Dù làm việc với on-prem, VMware, Azure hay AWS, nếu không nắm vững ARP thì rất khó hiểu sâu:

- Lưu lượng Layer 2

- Vấn đề broadcast

- Các kiểu tấn công nội mạng (MITM)

- Cơ chế bảo vệ như Dynamic ARP Inspection, static ARP, security trên switch

Đây là kiến thức nền tảng mà bất kỳ ai theo con đường MCSA, CCNA, Azure, AWS đều cần nắm chắc trước khi đi xa hơn.