Sau khi đọc bài viết giới thiệu cơ bản về Cloud Computing mà thầy em đã chia sẻ, em muốn đóng góp một góc nhìn sâu hơn về bảo mật cloud computing, đặc biệt tập trung vào Microsoft Azure - một trong những nền tảng cloud hàng đầu hiện nay. Với những gì em đã học và thực hành trong lĩnh vực an toàn thông tin, em hy vọng bài viết này sẽ giúp ích cho những ai đang tìm hiểu về an ninh mạng từ những điều cơ bản.

Tại Sao Bảo Mật Cloud Lại Quan Trọng Đến Vậy?

Trong năm 2025, hầu hết các doanh nghiệp (khoảng 87%) đều đang dùng nhiều dịch vụ cloud cùng lúc (gọi là multi-cloud), với trung bình ba nhà cung cấp trong chiến lược của họ! Việc phân tán khối lượng công việc lên nhiều nền tảng giúp tránh khóa chặt nhà cung cấp nhưng đồng thời làm bề mặt tấn công mở rộng hơn. Điều này có nghĩa là bảo mật cloud không còn là "có thì tốt" mà đã trở thành điều bắt buộc phải có.

Các cuộc tấn công mạng vào môi trường cloud đang ngày càng tăng (tăng 26% chỉ trong năm 2024 theo báo cáo của CrowdStrike). Điều này cho thấy tình hình an ninh mạng đang ngày càng phức tạp (kẻ tấn công ngày càng ưu tiên khai thác danh tính hơn là phát tán mã độc truyền thống).

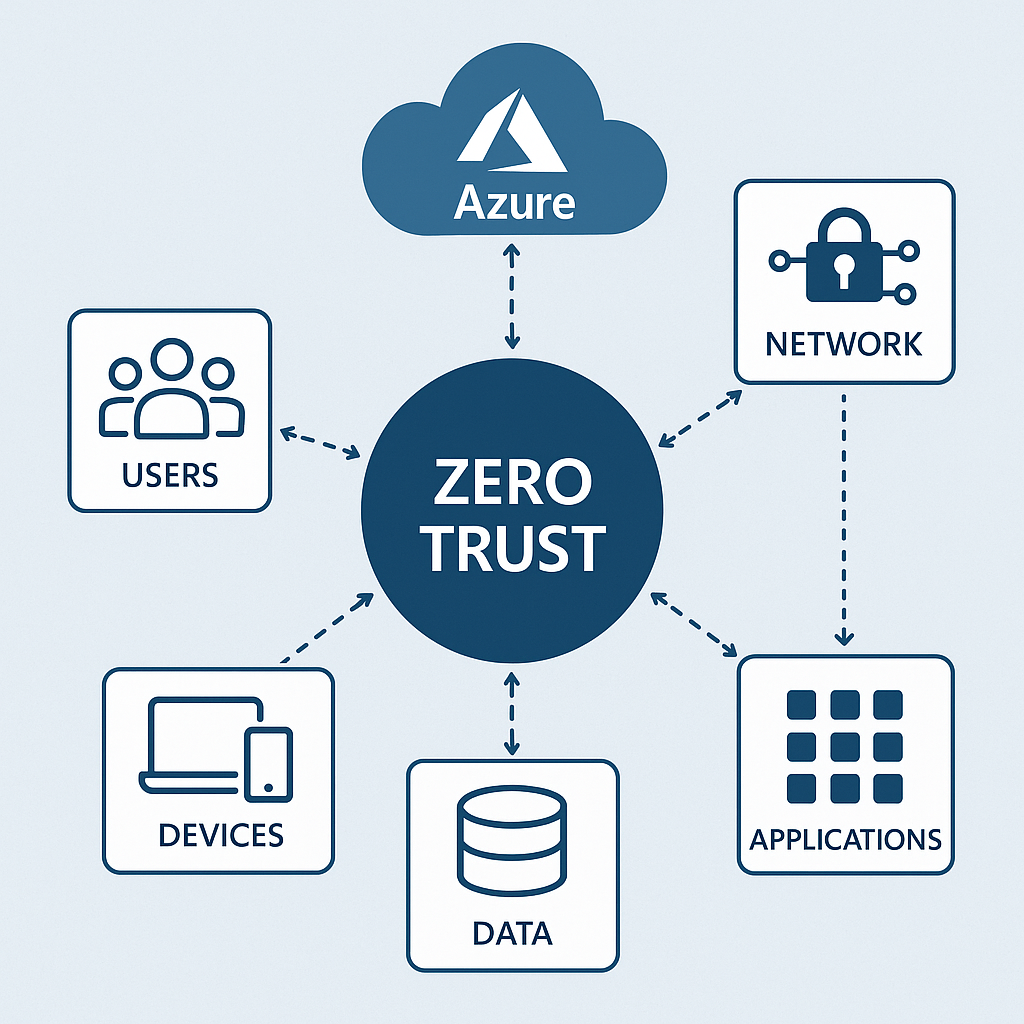

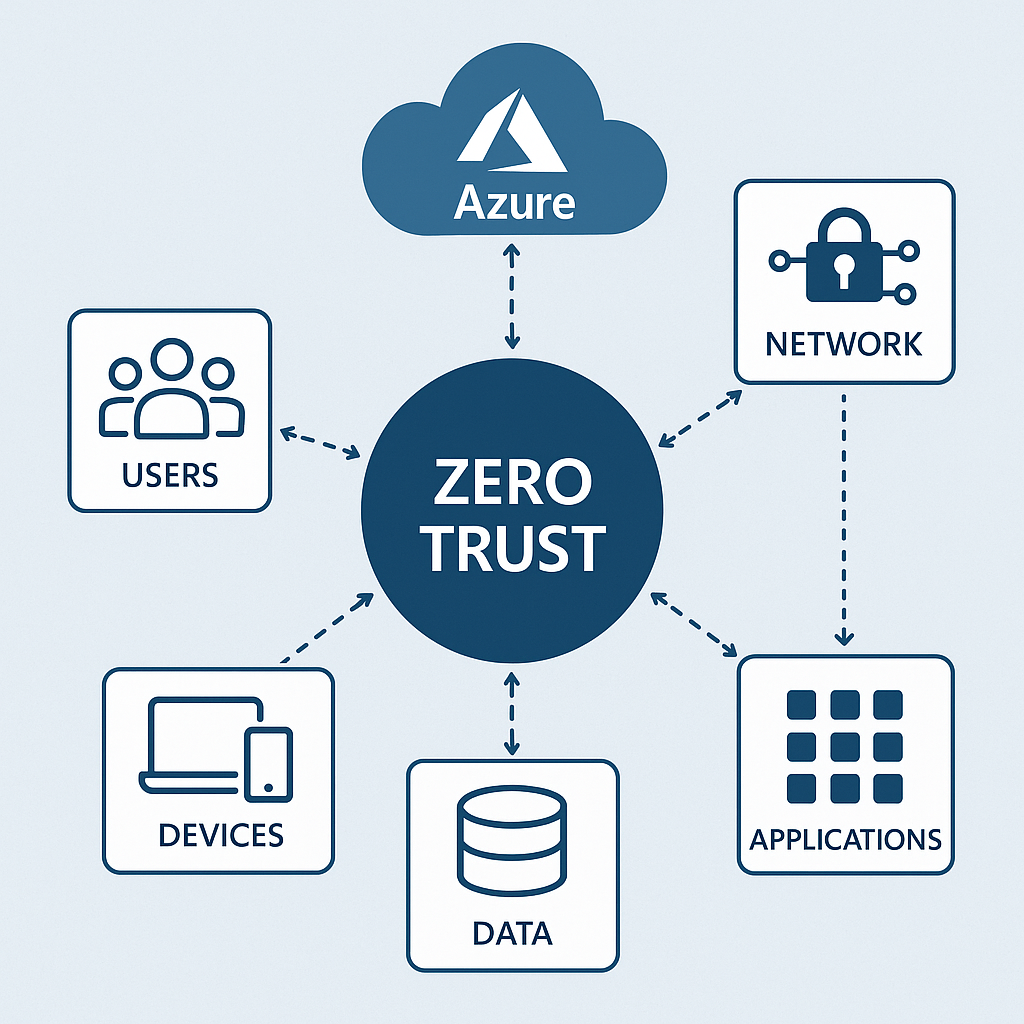

Thay vì chỉ bảo vệ "biên giới" như một bức tường rào truyền thống, bảo mật cloud cần một cách tiếp cận mới. Chúng ta phải luôn nghĩ rằng hệ thống có thể bị tấn công ("assume breach" – luôn giả định đã có sự xâm nhập), không tin tưởng bất cứ ai hay thứ gì ("never trust" – không bao giờ tin tưởng tuyệt đối), và luôn luôn kiểm tra lại ("always verify" – luôn xác minh). Đây là lý do các mô hình như Zero Trust (Không tin tưởng) và DevSecOps (Phát triển, Bảo mật, Vận hành) đang ngày càng phổ biến.

Tổng Quan Về Hệ Sinh Thái Bảo Mật Của Azure

Microsoft Azure cung cấp một hệ thống bảo mật toàn diện với hơn 100 chứng nhận về tuân thủ quy định. Hệ thống này bao gồm nhiều phần, từ việc quản lý ai có quyền truy cập đến việc bảo vệ dữ liệu. Để dễ hình dung, chúng ta hãy xem xét các phần chính:

1. Quản lý Danh Tính và Quyền Truy Cập (Identity & Access Management - IAM) - Nền Tảng Quan Trọng Nhất (25%)

Microsoft Entra ID (trước đây là Azure AD) giống như "não bộ" của toàn bộ hệ thống bảo mật Azure. Nó giúp kiểm soát ai được phép truy cập vào cái gì. Với khả năng phân tích hàng nghìn tỷ dữ liệu mỗi ngày, Entra ID có thể:

Microsoft Defender for Cloud là một công cụ toàn diện của Microsoft để bảo vệ các ứng dụng trên cloud. Nó tích hợp ba khả năng chính:

.

3. SIEM/XDR - Trung Tâm Giám Sát (20%)

Microsoft Sentinel là một giải pháp quản lý thông tin và sự kiện bảo mật (SIEM) trên cloud. Nó có thể:

Azure cung cấp các công cụ bảo mật mạng như:

Mô Hình "Zero Trust" Trong Azure

Zero Trust (Không tin tưởng) không phải là một sản phẩm, mà là một chiến lược bảo mật dựa trên ba nguyên tắc chính:

Xu Hướng Bảo Mật Cloud 2025

1. Phát Hiện Mối Đe Dọa Bằng AI (63% áp dụng)

Công nghệ học máy đang thay đổi cách chúng ta phát hiện mối đe dọa:

Đưa bảo mật vào ngay từ đầu quá trình phát triển đang trở thành bắt buộc:

Chuẩn bị cho mã hóa hậu lượng tử (post-quantum cryptography):

Xu hướng tích hợp SIEM và SOAR đang rất mạnh mẽ:

Kết Luận và Khuyến Nghị

Bảo mật cloud không còn là điều "nên có" mà đã trở thành yêu cầu thiết yếu cho mọi doanh nghiệp. Microsoft Azure với hệ thống bảo mật tích hợp cung cấp một nền tảng vững chắc, nhưng thành công cuối cùng phụ thuộc vào cách chúng ta triển khai và sự cam kết của tổ chức.

Em hy vọng bài viết này mang lại góc nhìn hữu ích cho mọi người. Rất mong nhận được phản hồi và thảo luận thêm về những thách thức đang gặp phải trong hành trình bảo mật cloud!

Tài liệu tham khảo được sử dụng trong bài viết này bao gồm các nguồn từ Microsoft Learn, các báo cáo ngành từ Gartner, Forrester, cùng với những kinh nghiệm thực tế từ các cộng đồng bảo mật và các nghiên cứu khoa học.

Tại Sao Bảo Mật Cloud Lại Quan Trọng Đến Vậy?

Trong năm 2025, hầu hết các doanh nghiệp (khoảng 87%) đều đang dùng nhiều dịch vụ cloud cùng lúc (gọi là multi-cloud), với trung bình ba nhà cung cấp trong chiến lược của họ! Việc phân tán khối lượng công việc lên nhiều nền tảng giúp tránh khóa chặt nhà cung cấp nhưng đồng thời làm bề mặt tấn công mở rộng hơn. Điều này có nghĩa là bảo mật cloud không còn là "có thì tốt" mà đã trở thành điều bắt buộc phải có.

Các cuộc tấn công mạng vào môi trường cloud đang ngày càng tăng (tăng 26% chỉ trong năm 2024 theo báo cáo của CrowdStrike). Điều này cho thấy tình hình an ninh mạng đang ngày càng phức tạp (kẻ tấn công ngày càng ưu tiên khai thác danh tính hơn là phát tán mã độc truyền thống).

Thay vì chỉ bảo vệ "biên giới" như một bức tường rào truyền thống, bảo mật cloud cần một cách tiếp cận mới. Chúng ta phải luôn nghĩ rằng hệ thống có thể bị tấn công ("assume breach" – luôn giả định đã có sự xâm nhập), không tin tưởng bất cứ ai hay thứ gì ("never trust" – không bao giờ tin tưởng tuyệt đối), và luôn luôn kiểm tra lại ("always verify" – luôn xác minh). Đây là lý do các mô hình như Zero Trust (Không tin tưởng) và DevSecOps (Phát triển, Bảo mật, Vận hành) đang ngày càng phổ biến.

Tổng Quan Về Hệ Sinh Thái Bảo Mật Của Azure

Microsoft Azure cung cấp một hệ thống bảo mật toàn diện với hơn 100 chứng nhận về tuân thủ quy định. Hệ thống này bao gồm nhiều phần, từ việc quản lý ai có quyền truy cập đến việc bảo vệ dữ liệu. Để dễ hình dung, chúng ta hãy xem xét các phần chính:

1. Quản lý Danh Tính và Quyền Truy Cập (Identity & Access Management - IAM) - Nền Tảng Quan Trọng Nhất (25%)

Microsoft Entra ID (trước đây là Azure AD) giống như "não bộ" của toàn bộ hệ thống bảo mật Azure. Nó giúp kiểm soát ai được phép truy cập vào cái gì. Với khả năng phân tích hàng nghìn tỷ dữ liệu mỗi ngày, Entra ID có thể:

- Phát hiện các rủi ro về danh tính ngay lập tức bằng cách dùng công nghệ học máy (machine learning).

- Áp dụng các quy tắc truy cập có điều kiện (Conditional Access policies) dựa trên hành vi người dùng, tình trạng thiết bị, vị trí và mức độ rủi ro. Ví dụ: nếu bạn đăng nhập từ một địa điểm lạ, hệ thống sẽ yêu cầu xác minh thêm.

- Sử dụng Xác thực Đa yếu tố (MFA): yêu cầu thêm một bước xác minh ngoài mật khẩu, như mã gửi về điện thoại hoặc vân tay.

- Microsoft Entra ID Protection dùng trí tuệ nhân tạo (AI) để phát hiện những hoạt động đáng ngờ như:

- Sử dụng địa chỉ IP ẩn danh.

- Tấn công "password spray" (thử một mật khẩu trên nhiều tài khoản).

- Phát hiện mật khẩu bị rò rỉ.

Microsoft Defender for Cloud là một công cụ toàn diện của Microsoft để bảo vệ các ứng dụng trên cloud. Nó tích hợp ba khả năng chính:

- Quản lý Tình trạng Bảo mật Cloud (CSPM): Giúp bạn biết hệ thống của mình có đang được bảo vệ tốt không và cần cải thiện những gì.

- Bảo vệ Khối lượng Công việc Cloud (CWPP): Bảo vệ các thành phần quan trọng trên cloud như máy chủ ảo (servers), vùng chứa (containers), và cơ sở dữ liệu (databases).

- Tích hợp DevSecOps: Đưa bảo mật vào ngay từ những bước đầu tiên của quá trình phát triển phần mềm.

.

3. SIEM/XDR - Trung Tâm Giám Sát (20%)

Microsoft Sentinel là một giải pháp quản lý thông tin và sự kiện bảo mật (SIEM) trên cloud. Nó có thể:

- Thu thập và phân tích lượng lớn dữ liệu từ nhiều nguồn khác nhau.

- Phát hiện mối đe dọa bằng AI và phân tích hành vi.

- Tự động phản ứng với các sự cố thông qua việc tích hợp với các công cụ khác.

- Tự động ngăn chặn các cuộc tấn công với sự hỗ trợ của AI.

- Phân tích con đường tấn công để hiểu rõ toàn bộ quá trình kẻ xấu xâm nhập.

Azure cung cấp các công cụ bảo mật mạng như:

- Azure Firewall: Một bức tường lửa được quản lý sẵn trên cloud, giúp chặn các mối đe dọa từ bên ngoài.

- Network Security Groups (NSGs): Giúp kiểm soát lưu lượng mạng vào và ra khỏi các dịch vụ của bạn.

- DDoS Protection: Bảo vệ hệ thống khỏi các cuộc tấn công từ chối dịch vụ phân tán (DDoS), là khi kẻ xấu gửi một lượng lớn lưu lượng truy cập để làm sập hệ thống.

- Azure Key Vault quản lý các khóa mã hóa và thông tin bí mật. Nó được tích hợp để:

- Mã hóa dữ liệu khi dữ liệu đang được lưu trữ (at rest) và khi đang được truyền đi (in transit) trên tất cả các dịch vụ của Azure.

- Azure Information Protection giúp phân loại và dán nhãn dữ liệu để bảo vệ thông tin nhạy cảm.

Mô Hình "Zero Trust" Trong Azure

Zero Trust (Không tin tưởng) không phải là một sản phẩm, mà là một chiến lược bảo mật dựa trên ba nguyên tắc chính:

- Xác minh rõ ràng (Verify Explicitly): Luôn xác thực và cấp quyền dựa trên tất cả các thông tin có sẵn.

- Sử dụng quyền truy cập tối thiểu (Use Least Privilege Access): Chỉ cấp cho người dùng quyền truy cập cần thiết để làm việc, không hơn. Ví dụ: truy cập chỉ đúng lúc cần (JIT) và chỉ đủ quyền cần (JEA).

- Giả định đã bị tấn công (Assume Breach): Luôn chuẩn bị cho trường hợp xấu nhất, giảm thiểu thiệt hại và đảm bảo mã hóa dữ liệu từ đầu đến cuối.

- Conditional Access: Làm công cụ để thực thi các chính sách bảo mật.

- Microsoft Endpoint Manager: Giúp quản lý và đảm bảo các thiết bị tuân thủ quy định bảo mật.

- Azure Sentinel: Để phát hiện mối đe dọa và tự động phản ứng.

Xu Hướng Bảo Mật Cloud 2025

1. Phát Hiện Mối Đe Dọa Bằng AI (63% áp dụng)

Công nghệ học máy đang thay đổi cách chúng ta phát hiện mối đe dọa:

- Phân tích hành vi để xác định các mối đe dọa từ bên trong.

- Phát hiện sự bất thường trong hành vi của người dùng và các thực thể.

- Phản ứng tự động với sự can thiệp của con người ở mức tối thiểu.

Đưa bảo mật vào ngay từ đầu quá trình phát triển đang trở thành bắt buộc:

- Quét bảo mật trong các quy trình phát triển và triển khai tự động (CI/CD pipelines).

- Sử dụng các mẫu bảo mật cho Cơ sở hạ tầng dưới dạng mã (IaC).

- Tự động hóa bảo mật cho container và Kubernetes.

Chuẩn bị cho mã hóa hậu lượng tử (post-quantum cryptography):

- Tự động hóa quản lý khóa bằng AI/ML.

- Mã hóa linh hoạt dựa trên độ nhạy cảm của dữ liệu.

- Mã hóa đồng hình (homomorphic encryption) cho xử lý dữ liệu.

Xu hướng tích hợp SIEM và SOAR đang rất mạnh mẽ:

- Các quy trình tự động cho phản ứng sự cố.

- Điều phối đa nền tảng trong môi trường đa cloud.

- Điều tra được hỗ trợ bởi AI với tích hợp Security Copilot.

Kết Luận và Khuyến Nghị

Bảo mật cloud không còn là điều "nên có" mà đã trở thành yêu cầu thiết yếu cho mọi doanh nghiệp. Microsoft Azure với hệ thống bảo mật tích hợp cung cấp một nền tảng vững chắc, nhưng thành công cuối cùng phụ thuộc vào cách chúng ta triển khai và sự cam kết của tổ chức.

Em hy vọng bài viết này mang lại góc nhìn hữu ích cho mọi người. Rất mong nhận được phản hồi và thảo luận thêm về những thách thức đang gặp phải trong hành trình bảo mật cloud!

Tài liệu tham khảo được sử dụng trong bài viết này bao gồm các nguồn từ Microsoft Learn, các báo cáo ngành từ Gartner, Forrester, cùng với những kinh nghiệm thực tế từ các cộng đồng bảo mật và các nghiên cứu khoa học.