Trong nhiều năm qua, phần lớn các hệ thống bảo mật đều được thiết kế để phát hiện file độc hại. Nhưng điều gì xảy ra nếu mã độc không cần file để tồn tại?

Đó chính là lúc Fileless Malware xuất hiện – một trong những kỹ thuật tấn công tinh vi đang được nhiều hacker sử dụng trong các chiến dịch APT hiện nay.

🧠 Fileless Malware là gì?

Fileless malware là loại mã độc hoạt động trực tiếp trong bộ nhớ RAM của hệ thống thay vì được lưu dưới dạng file trên ổ cứng.

Khác với malware truyền thống:

Thay vì tạo file mới, fileless malware lợi dụng các công cụ hợp pháp của hệ điều hành như:

Chính vì vậy, malware ẩn mình trong các chương trình đáng tin cậy, khiến việc phát hiện trở nên khó khăn hơn rất nhiều.

⚙️ Fileless Malware hoạt động như thế nào?

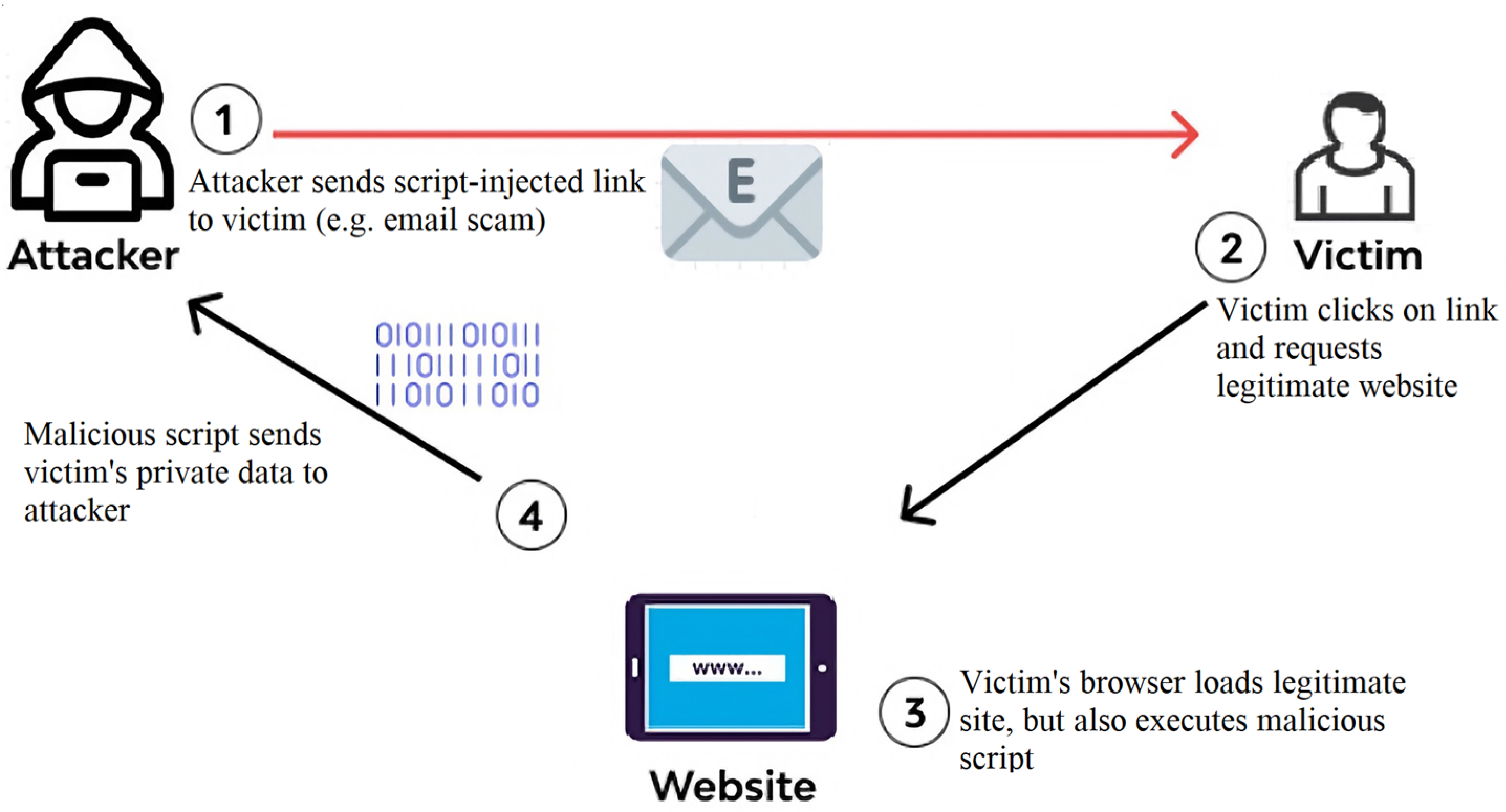

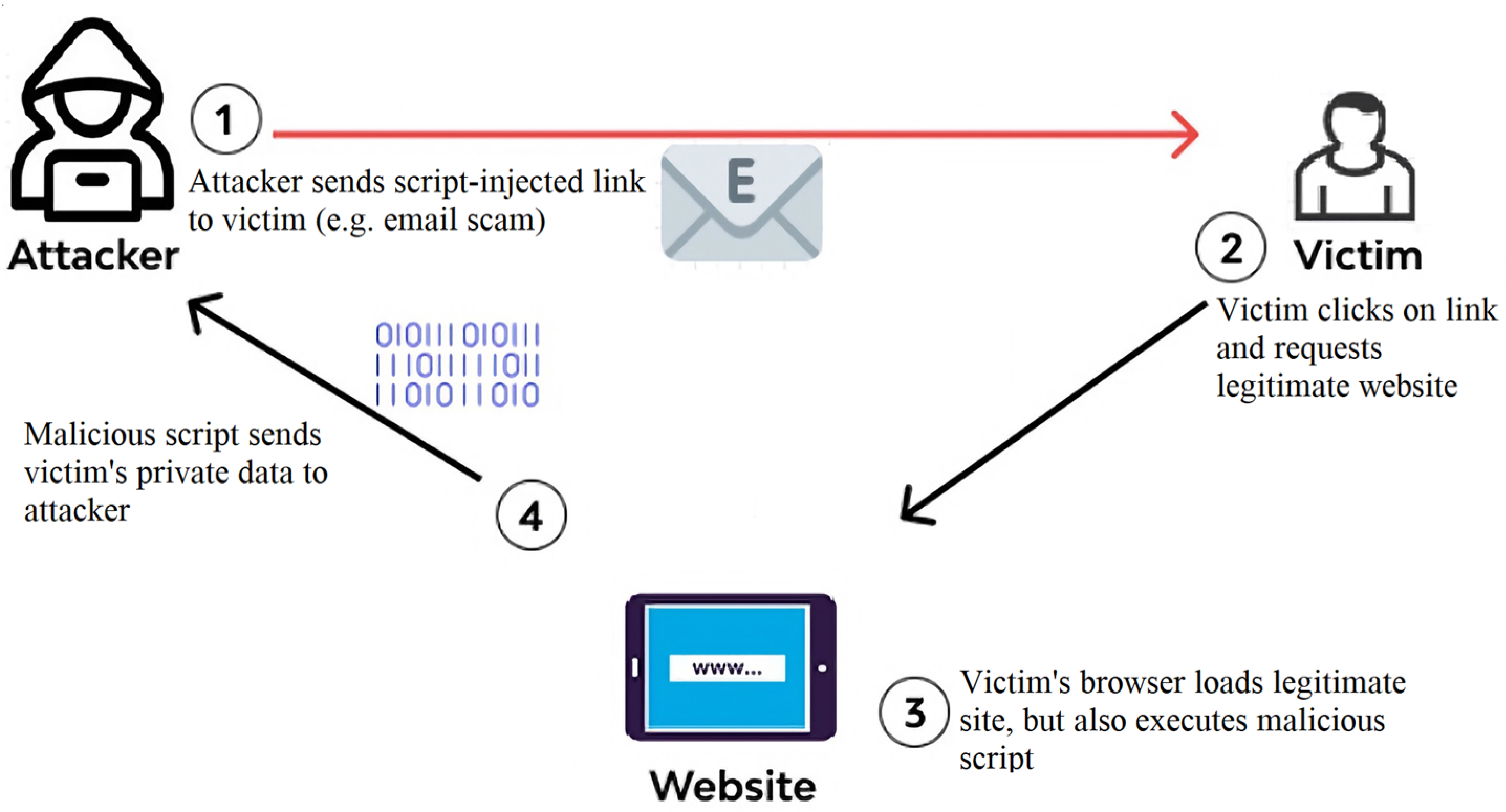

Một kịch bản tấn công phổ biến thường diễn ra như sau:

1️⃣ Nạn nhân nhận email phishing chứa link hoặc file đính kèm

2️⃣ Khi click vào, mã độc được kích hoạt

3️⃣ Code độc chạy trực tiếp trong RAM

4️⃣ Malware lợi dụng PowerShell hoặc script hệ thống

5️⃣ Hacker truy cập hệ thống, đánh cắp dữ liệu hoặc di chuyển trong mạng nội bộ

Điểm nguy hiểm là không có file nào được lưu trên ổ cứng, nên nhiều hệ thống antivirus không nhận ra dấu hiệu tấn công.

🧩 Các kỹ thuật Fileless Malware phổ biến

1️⃣ Memory Code Injection

Kỹ thuật này tiêm mã độc vào tiến trình hợp pháp đang chạy trên hệ thống.

Ví dụ:

Sau khi inject thành công, malware thực thi code ngay trong bộ nhớ.

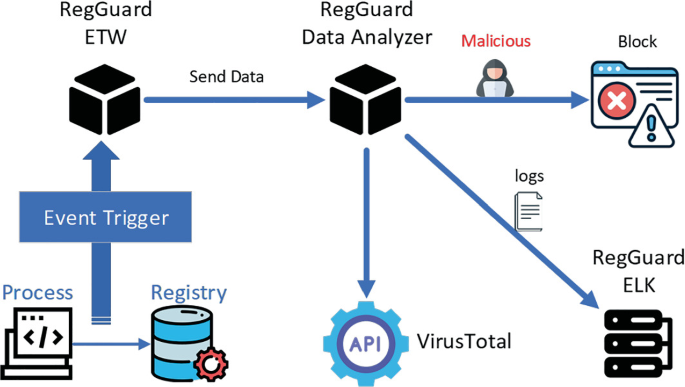

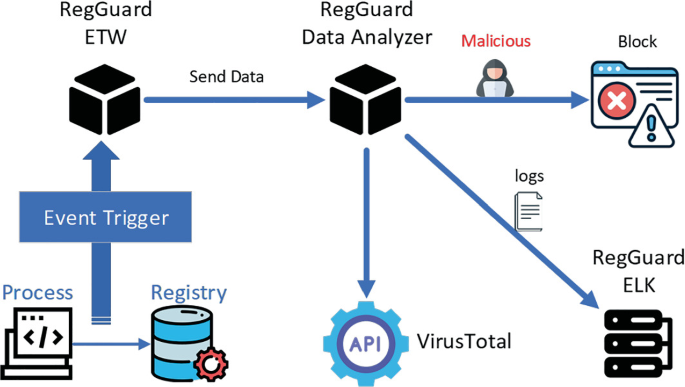

2️⃣ Windows Registry Manipulation

Trong kiểu tấn công này, hacker:

Sau đó hệ thống sẽ tự chạy đoạn code đó khi khởi động, giúp malware duy trì quyền truy cập lâu dài.

💀 Một số Fileless Malware nổi tiếng

Một số chiến dịch malware đã sử dụng kỹ thuật này:

Những chiến dịch này cho thấy fileless malware không chỉ là kỹ thuật thử nghiệm, mà đã được sử dụng trong các cuộc tấn công thực tế.

🔎 Vì sao Fileless Malware khó phát hiện?

Lý do chính:

Do đó, việc chỉ dựa vào antivirus truyền thống thường không đủ để phát hiện.

🛡️ Cách phát hiện Fileless Malware

Thay vì tìm file độc hại, các hệ thống bảo mật hiện đại tập trung vào hành vi bất thường (behavior analysis).

Một số dấu hiệu cần chú ý:

Khái niệm thường được sử dụng:

Đối với fileless malware, IOA thường hiệu quả hơn.

🔐 Cách phòng chống Fileless Malware

Một số biện pháp phòng thủ quan trọng:

✔ Giám sát PowerShell và script execution

✔ Triển khai EDR / XDR để phân tích hành vi

✔ Giới hạn quyền admin

✔ Cập nhật hệ điều hành và ứng dụng

✔ triển khai threat hunting để tìm hành vi bất thường

Thay vì chỉ dựa vào antivirus, các tổ chức cần chuyển sang mô hình phát hiện dựa trên hành vi.

📌 Kết luận

Fileless malware là một bước tiến mới trong kỹ thuật tấn công mạng:

Điều này khiến các giải pháp bảo mật truyền thống khó phát hiện hơn nhiều.

Trong bối cảnh các cuộc tấn công ngày càng tinh vi, việc giám sát hành vi hệ thống và phát hiện bất thường đang trở thành yếu tố quan trọng trong chiến lược phòng thủ an ninh mạng hiện đại.

💬 Chủ đề này cũng là lý do nhiều giải pháp EDR, XDR, SIEM như Wazuh ngày càng được sử dụng để phát hiện behavior-based attacks thay vì chỉ dựa vào signature.

Đó chính là lúc Fileless Malware xuất hiện – một trong những kỹ thuật tấn công tinh vi đang được nhiều hacker sử dụng trong các chiến dịch APT hiện nay.

🧠 Fileless Malware là gì?

Fileless malware là loại mã độc hoạt động trực tiếp trong bộ nhớ RAM của hệ thống thay vì được lưu dưới dạng file trên ổ cứng.

Khác với malware truyền thống:

| Cài đặt file độc hại vào hệ thống | Không cần file |

| Antivirus có thể quét file | Khó phát hiện bằng scan |

| Có signature nhận diện | Thường chỉ tồn tại trong RAM |

- PowerShell

- Windows Script Host

- WMI

- các tiến trình hệ thống hợp pháp

Chính vì vậy, malware ẩn mình trong các chương trình đáng tin cậy, khiến việc phát hiện trở nên khó khăn hơn rất nhiều.

⚙️ Fileless Malware hoạt động như thế nào?

Một kịch bản tấn công phổ biến thường diễn ra như sau:

1️⃣ Nạn nhân nhận email phishing chứa link hoặc file đính kèm

2️⃣ Khi click vào, mã độc được kích hoạt

3️⃣ Code độc chạy trực tiếp trong RAM

4️⃣ Malware lợi dụng PowerShell hoặc script hệ thống

5️⃣ Hacker truy cập hệ thống, đánh cắp dữ liệu hoặc di chuyển trong mạng nội bộ

Điểm nguy hiểm là không có file nào được lưu trên ổ cứng, nên nhiều hệ thống antivirus không nhận ra dấu hiệu tấn công.

🧩 Các kỹ thuật Fileless Malware phổ biến

1️⃣ Memory Code Injection

Kỹ thuật này tiêm mã độc vào tiến trình hợp pháp đang chạy trên hệ thống.

Ví dụ:

- Inject code vào explorer.exe

- Inject vào trình duyệt

- Inject vào process hệ thống

Sau khi inject thành công, malware thực thi code ngay trong bộ nhớ.

2️⃣ Windows Registry Manipulation

Trong kiểu tấn công này, hacker:

- lợi dụng tiến trình Windows hợp pháp

- ghi code độc vào Windows Registry

Sau đó hệ thống sẽ tự chạy đoạn code đó khi khởi động, giúp malware duy trì quyền truy cập lâu dài.

💀 Một số Fileless Malware nổi tiếng

Một số chiến dịch malware đã sử dụng kỹ thuật này:

- Frodo

- Number of the Beast

- The Dark Avenger

- Poweliks

- Duqu 2.0

Những chiến dịch này cho thấy fileless malware không chỉ là kỹ thuật thử nghiệm, mà đã được sử dụng trong các cuộc tấn công thực tế.

🔎 Vì sao Fileless Malware khó phát hiện?

Lý do chính:

- Không có file độc hại

- Không có signature

- Hoạt động thông qua công cụ hợp pháp

- Chạy trong RAM

Do đó, việc chỉ dựa vào antivirus truyền thống thường không đủ để phát hiện.

🛡️ Cách phát hiện Fileless Malware

Thay vì tìm file độc hại, các hệ thống bảo mật hiện đại tập trung vào hành vi bất thường (behavior analysis).

Một số dấu hiệu cần chú ý:

- PowerShell chạy lệnh bất thường

- tiến trình lạ sinh ra từ process hệ thống

- lateral movement trong mạng nội bộ

- thực thi code bất thường trong memory

Khái niệm thường được sử dụng:

- IOC (Indicators of Compromise) → dấu hiệu hệ thống đã bị xâm nhập

- IOA (Indicators of Attack) → dấu hiệu hành vi tấn công đang diễn ra

Đối với fileless malware, IOA thường hiệu quả hơn.

🔐 Cách phòng chống Fileless Malware

Một số biện pháp phòng thủ quan trọng:

✔ Giám sát PowerShell và script execution

✔ Triển khai EDR / XDR để phân tích hành vi

✔ Giới hạn quyền admin

✔ Cập nhật hệ điều hành và ứng dụng

✔ triển khai threat hunting để tìm hành vi bất thường

Thay vì chỉ dựa vào antivirus, các tổ chức cần chuyển sang mô hình phát hiện dựa trên hành vi.

📌 Kết luận

Fileless malware là một bước tiến mới trong kỹ thuật tấn công mạng:

- không cần file

- hoạt động trong RAM

- lợi dụng công cụ hợp pháp của hệ thống

Điều này khiến các giải pháp bảo mật truyền thống khó phát hiện hơn nhiều.

Trong bối cảnh các cuộc tấn công ngày càng tinh vi, việc giám sát hành vi hệ thống và phát hiện bất thường đang trở thành yếu tố quan trọng trong chiến lược phòng thủ an ninh mạng hiện đại.

💬 Chủ đề này cũng là lý do nhiều giải pháp EDR, XDR, SIEM như Wazuh ngày càng được sử dụng để phát hiện behavior-based attacks thay vì chỉ dựa vào signature.