Giới thiệu tổng quan và cấu hình chi tiết SSH

Tác giả : Anh Phạm Công Lý

Tài liệu tham khảo

[1]OReilly.Network.Security.Hacks.eBook-DDU

[2]OReilly.SSH.The.Secure.Shell.The.Definitive.Guide. 2nd.Edition.May.2005.eBook-DDU

[3]OReilly.Network.Security.Tools.Apr.2005.eBook-LiB

[4] Cryptography and Network Security

[5]SCS : http://www.ssh.com

[6] Từ điển bách khoa toàn thư mở Wikipedia: http://www.wikipedia.com

[7] RFC 4254

[8] http://www.unix.org.ua/orelly/networking_2ndEd/ssh

[9]http://www.openssh.com

[10] http://www.openbsd.org

Mời các bạn tham khảo đề cương dưới đây :

Chương 1: LÝ THUYẾT AN TOÀN MẠNG

1.1. Các rủi ro đối với một hệ thống mạng

1.2. Các bước tấn công vào một hệ thống mạng

1.2.1. Tiến trình thu thập thông tin:

1.2.2. Tiến trình truy cập ban đầu

1.2.3. Leo thang phân quyền

1.2.4. Tiến trình che đậy dấu vết:

1.3. Các nguy cơ bị tấn công khi sử dụng TELNET

Chương 2: GIỚI THIỆU SSH

2.1. Giao thức SSH là gì?

2.2. Lịch sử phát triển các phiên bản SSH

Chương 3: BÊN TRONG GIAO THỨC SSH

3.1. Tổng quan về các đặc điểm của SSH

3.1.1. Tính bí mật (Privacy)

3.1.2. Tính toàn vẹn (Integrity)

3.1.3. Chứng minh xác thực (authentication)

3.1.4. Việc cấp giấy phép

3.1.5. Chuyển tiếp (forwarding) hoặc tạo đường hầm (tunneling)

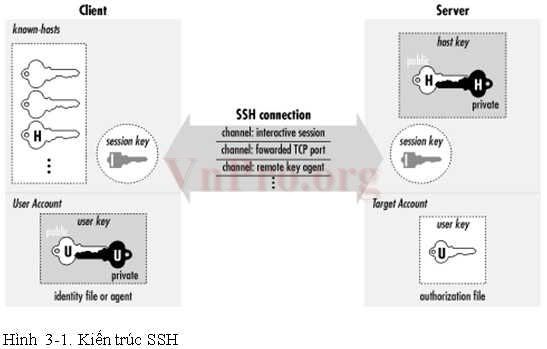

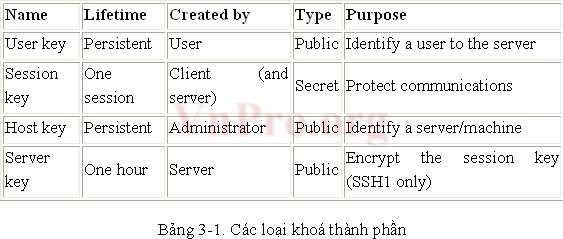

3.2. Kiến trúc chung của một hệ thống SSH

3.3. Bên trong SSH-2 :

3.3.1. Tóm tăt cơ chế hoạt động của SSH-2

3.3.2. Giao thức lớp vận chuyển SSH (SSH-TRANS)

3.3.3. Giao thức chứng thực SSH (SSH_AUTH)

3.3.4. Giao thức kết nối SSH-CONN

3.4. Bên trong SSH-1

3.5. Giới thiệu các thuật toán sử dụng trong SSH

3.5.1. Những thuật toán khoá công khai

3.5.2. Những thuật toán khoá bí mật

3.5.3. Những hàm băm

3.6. Các mối đe doạ mà SSH có thể đánh trả

3.6.1. Eavesdropping

3.6.2. Dịch vụ đặt tên và giả mạo IP

3.6.3. Chiếm đoạt kết nối

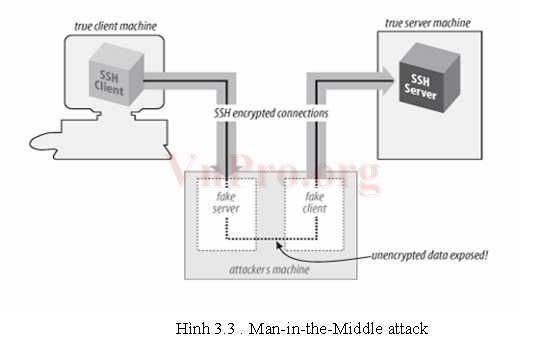

3.6.4. Các kiểu tấn công Man-in-the-Middle

3.7. Các mối đe doạ mà SSH không thể ngăn cản

3.7.1. Phá mật khẩu

3.7.2. IP và các kiểu tấn công TCP

3.7.3. Phân tích đường truyền

3.7.4. Covert Channels (kênh biến đổi)

3.7.5. Sự cẩu thả

Chương 4: TÌM HIÊU VÀ NHẬN XÉT VỀ MỘT SỐ ỨNG DỤNG SSH

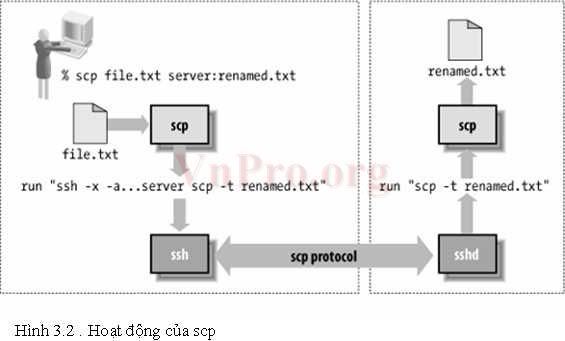

4.1. Tổng quan về ứng dụng SSH trong thực tế

4.2. Tìm hiểu về cách cấu hình thiết lập một hệ thống sử dụng SSH.

4.2.1. Cách cấu hình server

4.2.2. Cách cấu hình PuTTY client chạy trên Window

4.3. Cấu hình SSH trên Cisco Router

Tác giả : Anh Phạm Công Lý

Tài liệu tham khảo

[1]OReilly.Network.Security.Hacks.eBook-DDU

[2]OReilly.SSH.The.Secure.Shell.The.Definitive.Guide. 2nd.Edition.May.2005.eBook-DDU

[3]OReilly.Network.Security.Tools.Apr.2005.eBook-LiB

[4] Cryptography and Network Security

[5]SCS : http://www.ssh.com

[6] Từ điển bách khoa toàn thư mở Wikipedia: http://www.wikipedia.com

[7] RFC 4254

[8] http://www.unix.org.ua/orelly/networking_2ndEd/ssh

[9]http://www.openssh.com

[10] http://www.openbsd.org

Mời các bạn tham khảo đề cương dưới đây :

Chương 1: LÝ THUYẾT AN TOÀN MẠNG

1.1. Các rủi ro đối với một hệ thống mạng

1.2. Các bước tấn công vào một hệ thống mạng

1.2.1. Tiến trình thu thập thông tin:

1.2.2. Tiến trình truy cập ban đầu

1.2.3. Leo thang phân quyền

1.2.4. Tiến trình che đậy dấu vết:

1.3. Các nguy cơ bị tấn công khi sử dụng TELNET

Chương 2: GIỚI THIỆU SSH

2.1. Giao thức SSH là gì?

2.2. Lịch sử phát triển các phiên bản SSH

Chương 3: BÊN TRONG GIAO THỨC SSH

3.1. Tổng quan về các đặc điểm của SSH

3.1.1. Tính bí mật (Privacy)

3.1.2. Tính toàn vẹn (Integrity)

3.1.3. Chứng minh xác thực (authentication)

3.1.4. Việc cấp giấy phép

3.1.5. Chuyển tiếp (forwarding) hoặc tạo đường hầm (tunneling)

3.2. Kiến trúc chung của một hệ thống SSH

3.3. Bên trong SSH-2 :

3.3.1. Tóm tăt cơ chế hoạt động của SSH-2

3.3.2. Giao thức lớp vận chuyển SSH (SSH-TRANS)

3.3.3. Giao thức chứng thực SSH (SSH_AUTH)

3.3.4. Giao thức kết nối SSH-CONN

3.4. Bên trong SSH-1

3.5. Giới thiệu các thuật toán sử dụng trong SSH

3.5.1. Những thuật toán khoá công khai

3.5.2. Những thuật toán khoá bí mật

3.5.3. Những hàm băm

3.6. Các mối đe doạ mà SSH có thể đánh trả

3.6.1. Eavesdropping

3.6.2. Dịch vụ đặt tên và giả mạo IP

3.6.3. Chiếm đoạt kết nối

3.6.4. Các kiểu tấn công Man-in-the-Middle

3.7. Các mối đe doạ mà SSH không thể ngăn cản

3.7.1. Phá mật khẩu

3.7.2. IP và các kiểu tấn công TCP

3.7.3. Phân tích đường truyền

3.7.4. Covert Channels (kênh biến đổi)

3.7.5. Sự cẩu thả

Chương 4: TÌM HIÊU VÀ NHẬN XÉT VỀ MỘT SỐ ỨNG DỤNG SSH

4.1. Tổng quan về ứng dụng SSH trong thực tế

4.2. Tìm hiểu về cách cấu hình thiết lập một hệ thống sử dụng SSH.

4.2.1. Cách cấu hình server

4.2.2. Cách cấu hình PuTTY client chạy trên Window

4.3. Cấu hình SSH trên Cisco Router

Comment